حملات DDoS که مخفف Distributed Denial of Service است، یکی از رایجترین تهدیدات در دنیای سایبری امروز به شمار میآید. هدف اصلی این حملات ایجاد اختلال در دسترسی کاربران به یک سرویس یا وبسایت از طریق ارسال حجم عظیمی از درخواستها است. در نتیجه، سرورها نمیتوانند به این حجم درخواست پاسخ دهند و سیستم از کار میافتد. از آنجا که در این نوع حملات از چندین منبع مختلف برای ارسال درخواستها استفاده میشود، تشخیص و مقابله با آنها پیچیدهتر از حملات DoS سنتی است. برای برنامهنویسان و توسعهدهندگان وب، آگاهی از نحوه عملکرد و دفاع در برابر DDoS بسیار مهم است، چرا که این حملات میتوانند به شدت بر عملکرد و دسترسی سیستمها تاثیر بگذارند. در این مقاله، به بررسی انواع مختلف حملات DDoS، نحوه شناسایی آنها، ابزارهای متداول مورد استفاده در این حملات و روشهای کارآمد برای دفاع در برابر آنها میپردازیم.

تاریخچه حملات DDoS

تاریخچه حملات DDoS به اواخر دهه ۱۹۹۰ و اوایل دهه ۲۰۰۰ برمیگردد. یکی از نخستین نمونههای حملات DDoS در سال ۱۹۹۹ صورت گرفت که بر علیه وبسایت «Ebay» انجام شد. در این حمله، ترافیک زیادی به سمت سرورهای این وبسایت ارسال و باعث از دسترس خارج شدن آن برای کاربران شد.

با گذشت زمان، مهاجمان با توسعه روشهای پیچیدهتر و استفاده از باتنتها، حملات DDoS را گسترش دادند. در سال ۲۰۰۰، حملهای به وبسایتهای مشهور مانند «CNN»، «eBay» و «Dell» صورت گرفت که با استفاده از صدها کامپیوتر آلوده به بدافزار، باعث ایجاد اختلال در دسترسی کاربران به این سرویسها شد.

در سالهای بعد، حملات DDoS به طور فزایندهای رایجتر شدند. با پیشرفت تکنولوژی و گسترش اینترنت، مهاجمان قادر به استفاده از منابع بیشتری برای انجام این نوع حملات شدند. به عنوان مثال، در سال ۲۰۱۶، حمله DDoS به وبسایت «Dyn» باعث اختلال در خدمات اینترنتی بسیاری از وبسایتهای معروف مانند «Twitter»، «Netflix» و «Spotify» شد.

امروزه، حملات DDoS یکی از بزرگترین تهدیدات سایبری محسوب میشوند و به دلیل پیچیدگی و مقیاس گستردهتری که دارند، نیاز به راهکارهای پیشرفته برای شناسایی و مقابله دارند.

تفاوت DDoS با DoS

حملات DoS (Denial of Service) و DDoS (Distributed Denial of Service) هر دو با هدف از کار انداختن سرویسها و دسترسی کاربران به یک سیستم طراحی شدهاند، اما تفاوتهای کلیدی بین آنها وجود دارد. در حمله DoS، مهاجم از یک منبع یا سیستم واحد برای ارسال حجم عظیمی از درخواستها به سرور هدف استفاده میکند. این درخواستها معمولا به حدی زیاد هستند که سرور قادر به پاسخگویی به آنها نبوده و از کار میافتد. به دلیل محدودیت منبع، این نوع حمله نسبتا سادهتر قابل شناسایی و دفع است.

از سوی دیگر، حملات DDoS از چندین منبع توزیعشده یا یک باتنت متشکل از هزاران سیستم آلوده به بدافزار استفاده میکنند. به همین دلیل، شناسایی و مقابله با DDoS پیچیدهتر است، زیرا ترافیک از مکانهای مختلف میآید و نمیتوان به راحتی همهی آنها را به عنوان حمله شناسایی کرد. این حملات توانایی ایجاد ترافیک بسیار بیشتر و حملات گستردهتری نسبت به DoS دارند.

به طور کلی، DDoS به دلیل توزیعشدگی و مقیاس بزرگتری که دارد، برای زیرساختها خطرناکتر است و مقابله با آن نیاز به ابزارها و روشهای پیشرفتهتری دارد.

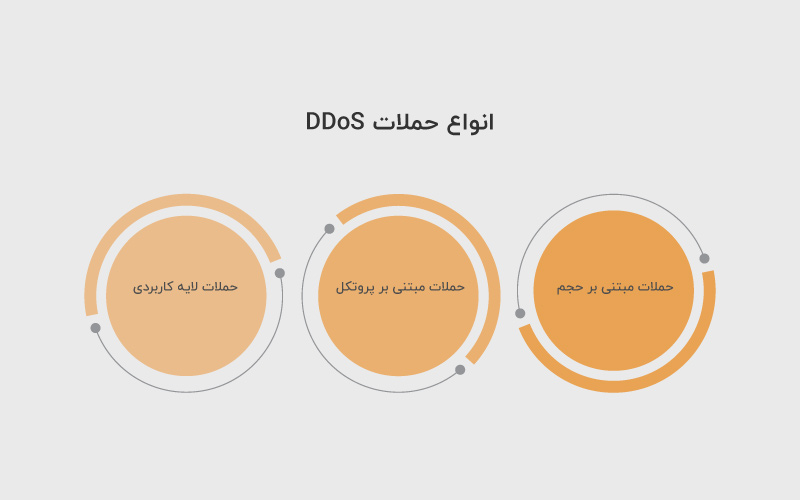

انواع حملات DDoS

حملات DDoS به دستههای مختلفی تقسیم میشوند که هر کدام روشهای متفاوتی برای از کار انداختن سرویسها به کار میگیرند. این حملات بر اساس هدف و مکانیزم حمله به سه دسته کلی تقسیم میشوند:

۱- حملات مبتنی بر حجم (Volumetric Attacks)

این نوع حملات تلاش میکنند با ارسال حجم عظیمی از ترافیک به سمت سرور، پهنای باند را اشغال کنند. حملات UDP Flood و ICMP Flood از نمونههای متداول این نوع حمله هستند. هدف این حملات از بین بردن منابع شبکه و پهنای باند است که باعث میشود کاربران نتوانند به سرویسها دسترسی داشته باشند. یکی از بزرگترین حملات Volumetric در سال ۲۰۱۸ با استفاده از حمله Memcached اتفاق افتاد که توانست به بیش از ۱.۷ ترابیت بر ثانیه برسد.

۲- حملات مبتنی بر پروتکل (Protocol-Based Attacks)

در این نوع حمله، هدف از کار انداختن منابع سرور یا تجهیزات شبکه است. SYN Flood و Ping of Death از نمونههای معروف این نوع حمله هستند. در حمله SYN Flood، سرور با تعداد زیادی درخواست ناقص TCP مواجه میشود و در نهایت از کار میافتد. این نوع حمله به دلیل استفاده از ضعفهای موجود در پروتکلها، بسیار خطرناک است زیرا مقابله با آن نیازمند مکانیزمهای خاصی مانند تنظیم Timeouts و بهکارگیری Firewall است.

۳- حملات لایه کاربردی (Application Layer Attacks)

این نوع حملات بر روی لایه هفتم مدل OSI تمرکز میکنند و سرویسهای مشخصی مانند وبسایتها یا APIها را هدف قرار میدهند. یکی از معروفترین حملات این دسته HTTP Flood است. حملات Application Layer پیچیدگی بیشتری دارند زیرا از درخواستهای عادی کاربران تقلید میکنند و تشخیص آنها بدون ابزارهای پیشرفته نظارت بر ترافیک بسیار دشوار است.

این تقسیمبندیها به شما کمک میکنند تا نوع تهدید را بهتر درک کرده و استراتژی مناسبی برای مقابله با آن اتخاذ کنید.

ابزارها و تکنیکهای مورد استفاده در حملات DDoS

در حملات DDoS، مهاجمان از ابزارها و تکنیکهای مختلفی برای انجام حمله و از کار انداختن سرویسهای آنلاین استفاده میکنند. این ابزارها معمولا به هکرها اجازه میدهند تا به سادگی ترافیک جعلی ایجاد کنند و آن را به سمت سرورهای هدف هدایت کنند.

یکی از معروفترین ابزارهای مورد استفاده در حملات دیداس، Low Orbit Ion Cannon (LOIC) است. این ابزار به مهاجم اجازه میدهد تا حجم بالایی از درخواستها را به سمت یک سرور مشخص ارسال کند. LOIC به طور خاص برای حملات DoS طراحی شده بود، اما وقتی در دسترس عموم قرار گرفت، هکرها آن را برای استفاده در حملات DDoS هم گسترش دادند. این ابزار میتواند ترافیکهای بزرگی تولید کند و با کمک باتنتها، توانایی حملات گسترده را فراهم کند.

دیگر ابزار معروف HOIC (High Orbit Ion Cannon) است که نسخه قدرتمندتری از LOIC محسوب میشود. HOIC به کاربران این امکان را میدهد که همزمان چندین سرور را هدف قرار دهند و با استفاده از حملات لایه کاربردی (Application Layer)، درخواستهای جعلی بسیار زیادی را به سرور ارسال کنند. این ابزار به دلیل توانایی در ایجاد حجم عظیمی از درخواستهای HTTP، میتواند وبسایتها را بهطور مؤثری از دسترس خارج کند.

یکی از تکنیکهای پیچیدهتر در حملات DDoS، استفاده از Reflection و Amplification است. در این تکنیک، مهاجم از سرورهای بیگناه برای ارسال ترافیک به سمت هدف استفاده میکند. به این صورت که درخواستهای کوچک به یک سرور میفرستد و سرور پاسخهای بزرگی به سمت سرور قربانی ارسال میکند. یکی از مشهورترین حملات این دسته، DNS Amplification است که با استفاده از پاسخهای بزرگ DNS، ترافیک عظیمی به سمت هدف ارسال میکند.

این ابزارها و تکنیکها، قدرت حملات DDoS را افزایش داده و آنها را به یکی از بزرگترین تهدیدات سایبری تبدیل کردهاند.

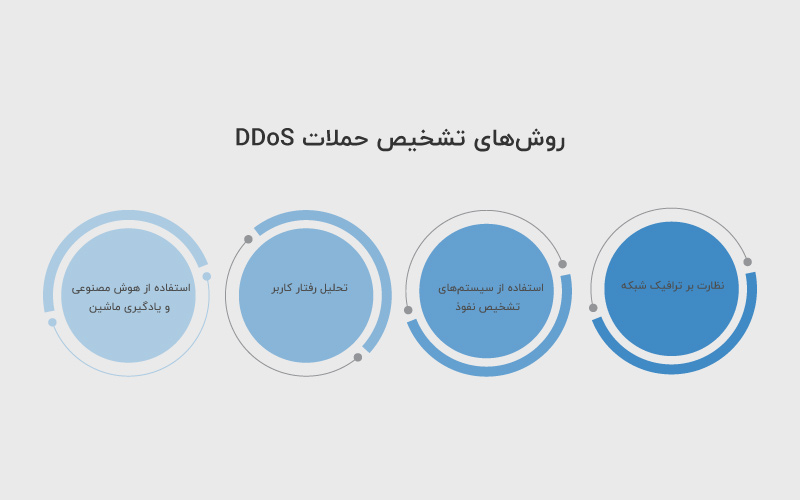

روشهای تشخیص حملات DDoS

تشخیص حملات DDoS یکی از چالشهای مهم در امنیت سایبری است، چرا که این حملات میتوانند به سرعت و به طور غیرمنتظره به وقوع بپیوندند و در نتیجه نیاز به ابزارها و روشهای مؤثری برای شناسایی آنها وجود دارد. در ادامه برخی از روشهای تشخیص دیداس را بیان میکنیم:

۱- نظارت بر ترافیک شبکه

یکی از اصلیترین روشها برای تشخیص حملات DDoS، نظارت مستمر بر ترافیک شبکه است. ابزارهای مانیتورینگ میتوانند به شناسایی الگوهای غیرعادی در ترافیک کمک کنند. به عنوان مثال، اگر حجم ترافیک به طور ناگهانی و غیرمعمول افزایش پیدا کند یا ترافیک از منابع غیر عادی و مشکوک دریافت شود، این میتواند نشانهای از یک حمله DDoS باشد.

۲- استفاده از سیستمهای تشخیص نفوذ (IDS)

سیستمهای تشخیص نفوذ به طور فعال ترافیک شبکه را بررسی میکنند و میتوانند به شناسایی حملات DDoS کمک کنند. این سیستمها قادرند بر اساس الگوهای شناخته شده، ترافیک مشکوک را شناسایی کرده و هشدارهایی را برای مدیران شبکه ارسال کنند.

۳- تحلیل رفتار کاربر (UBA)

تحلیل رفتار کاربر یکی از روشهای پیشرفتهتر برای شناسایی حملات DDoS است. این روش با تجزیه و تحلیل رفتار عادی کاربران و شناسایی انحرافات در رفتار آنها به شناسایی حملات کمک میکند. به عنوان مثال، اگر یک آدرس IP به طور غیر معمولی تعداد زیادی درخواست از یک سرور خاص ارسال کند، این میتواند نشانهای از یک حمله باشد.

۴- استفاده از هوش مصنوعی (AI) و یادگیری ماشین (ML)

با پیشرفت تکنولوژی، هوش مصنوعی و یادگیری ماشین به عنوان ابزارهای مؤثر در شناسایی حملات DDoS به کار میروند. این فناوریها قادرند الگوهای پیچیده را شناسایی کرده و رفتارهای مشکوک را در زمان واقعی تجزیه و تحلیل کنند.

این روشها، در کنار هم، میتوانند به شناسایی و پیشگیری از حملات DDoS کمک کنند و به مدیران شبکه این امکان را میدهند که اقدامات لازم را به موقع انجام دهند.

بیشتر بخوانید: حمله سایبری چیست؟

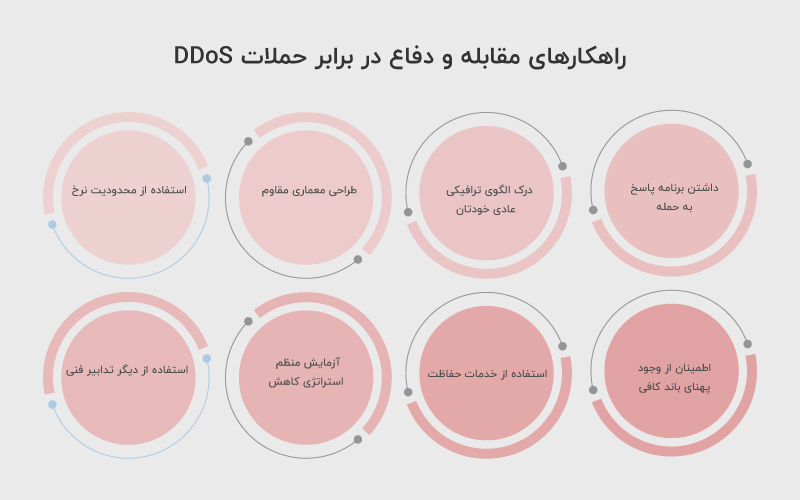

راهکارهای مقابله و دفاع در برابر حملات DDoS

وقتی صحبت از کاهش حملات DDoS به میان میآید، اجرای یک استراتژی مؤثر و جامع ضروری است. در این بخش به چند مورد از بهترین شیوههای کاهش حملات DDoS اشاره میکنیم که میتواند به شما کمک کند تا از زیرساختهای خود در برابر این نوع حملات محافظت کنید.

۱- داشتن برنامه پاسخ به حمله

اولین و مهمترین اقدام در برابر حملات DDoS، داشتن یک برنامه پاسخگویی است. این برنامه یا کتابچه راهنما باید شامل اطلاعات تماس با ارائهدهندگان خدمات اینترنتی (ISP)، تأمینکنندگان هاست یا خدمات کاهش DDoS باشد. به محض اینکه حمله شناسایی شد، باید بتوانید به سرعت با آنها تماس بگیرید و منابع لازم را افزایش دهید. یکی از کارآمدترین روشها برای مقابله با حملات بزرگ، هدایت ترافیک شما به سمت خدمات کاهش DDoS ابری است که میتوانند ترافیک مخرب را حذف کرده و اجازه عبور ترافیک معتبر را به شبکه شما بدهند.

۲- درک الگوی ترافیکی عادی خودتان

بعد از تهیه برنامه اضطراری، مرحله بعدی در کاهش حملات DDoS، درک الگوهای ترافیکی عادی شماست. این شامل شناخت حجم، منابع و مقاصد ترافیک شما میشود. با درک آنچه که عادی است، شناسایی حملات DDoS آسانتر خواهد شد.

۳- طراحی معماری مقاوم

اهمیت این نکته را فراموش نکنید که زیرساخت IT شما نباید دارای نقطه ضعف واحد باشد. طراحی یک معماری مقاوم به این معناست که سرورها را در مراکز داده مختلف و در مناطق جغرافیایی متنوع مستقر کنید. این کار نه تنها میتواند به شما در برابر حملات DDoS کمک کند، بلکه بهترین روش برای تضمین تداوم کسبوکار و بازیابی از بحرانها هم است.

۴- استفاده از محدودیت نرخ (Rate Limiting)

محدودیت نرخ میتواند به جلوگیری از پر شدن سرورهای شما در هنگام حملات DDoS کمک کند. با تعیین حداکثر تعداد درخواستهایی که یک سرور از یک آدرس IP در یک بازه زمانی مشخص میپذیرد، میتوانید از وقوع مشکلات جلوگیری کنید.

۵- اطمینان از وجود پهنای باند کافی

حملات DDoS میتوانند به حجمهای بسیار بزرگی برسند، بنابراین وجود پهنای باند کافی حیاتی است. اگرچه تنها افزایش پهنای باند نمیتواند به تنهایی شما را در برابر تمام حملات DDoS محافظت کند، اما وجود پهنای باند اضافی میتواند به شما زمان بیشتری برای شناسایی و کاهش حمله بدهد.

۶- استفاده از خدمات حفاظت DDoS

خدمات متعددی برای حفاظت در برابر حملات DDoS وجود دارند که میتوانند در شناسایی و پاسخ به حملات، قبل از اینکه بر شبکه شما تاثیر بگذارند، کمک کنند.

۷- آزمایش منظم استراتژی کاهش DDoS

آزمایش منظم استراتژی کاهش DDoS باید بخشی از روال کاری شما باشد. این کار به شما کمک میکند نقاط ضعف را شناسایی کرده و تغییرات لازم را اعمال کنید. شبیهسازی حملات DDoS بر روی شبکه شما میتواند به ارزیابی واکنش زیرساخت شما در شرایط واقعی کمک کند.

۸- استفاده از دیگر تدابیر فنی

از هر گونه قابلیتهای ضد DDoS که در سختافزار شبکه شما وجود دارد بهره ببرید. فایروالها و دیگر تجهیزات شبکه ممکن است ویژگیهای ضد DDoS داشته باشند که میتوانند در برابر حملات پروتکلی و لایه کاربردی کمک کنند.

با رعایت این شیوهها، میتوانید زیرساختهای خود را به طور مؤثری در برابر حملات DDoS حفاظت کنید و امنیت شبکه خود را بهبود بخشید.

چشمانداز آینده حملات DDoS

با پیشرفت تکنولوژی و افزایش دسترسی به اینترنت، حملات DDoS نیز به طور فزایندهای پیچیدهتر و مؤثرتر میشوند. بهویژه با ظهور فناوریهای جدید مانند IoT (اینترنت اشیاء)، تعداد دستگاههای متصل به اینترنت به طور چشمگیری افزایش یافته است. این موضوع به مهاجمین این امکان را میدهد که از این دستگاهها به عنوان منابعی برای اجرای حملات DDoS استفاده کنند. حملات IoT به دلیل تعداد زیاد دستگاههای قابل هک، میتوانند ترافیک بسیار بالایی تولید کنند که به سختی قابل مدیریت است.

علاوه بر این، استفاده از پروتکلهای جدید و فناوریهای ابری هم میتواند به افزایش حملات DDoS کمک کند. مهاجمین با استفاده از ابزارهای پیچیدهتری میتوانند به حملات خود دقت بیشتری ببخشند و اهداف خاصی را هدف قرار دهند. همچنین، با افزایش آگاهی درباره روشهای دفاعی، ممکن است مهاجمین به استفاده از حملات ترکیبی یا حملات هدفمند تمایل بیشتری پیدا کنند که از ترکیب روشهای مختلف برای ایجاد اختلال در خدمات استفاده میکند.

در نتیجه، برای مقابله با این تهدیدات جدید، سازمانها باید به طور مداوم استراتژیهای خود را بهروز کرده و از فناوریهای نوین برای شناسایی و کاهش حملات DDoS بهرهبرداری کنند. با این وجود، پیشبینی میشود که تهدیدات DDoS به یک چالش دائمی برای امنیت سایبری تبدیل شود.

سخن پایانی

حملات DDoS به یکی از بزرگترین تهدیدات در دنیای آنلاین تبدیل شدهاند و میتوانند به راحتی خدمات یک سازمان را مختل کنند و به اعتبار آن آسیب برسانند. در این مقاله، انواع مختلف این حملات، نحوه عملکردشان و تفاوتهای کلیدی بین DDoS و DoS بررسی شد. همچنین، ابزارها و تکنیکهایی که مهاجمین برای اجرای این حملات استفاده میکنند را به همراه روشهای تشخیص و دفاع در برابر آنها توضیح دادیم. با توجه به روند رو به رشد فناوری و افزایش تعداد دستگاههای متصل به اینترنت، لازم است که از هماکنون آمادگی لازم را داشته باشیم. آینده حملات DDoS ممکن است پیچیدهتر شود، اما با هوشیاری و بهروزرسانی مداوم استراتژیها، میتوانیم از خود و کسبوکارمان در برابر این تهدیدات محافظت کنیم.

منابع:

https://www.cloudflare.com/learning/ddos/what-is-a-ddos-attack/

https://embeddedcomputing.com/technology/security/network-security/the-history-and-evolution-of-ddos-attacks

https://www.geeksforgeeks.org/difference-between-dos-and-ddos-attack/

https://www.esecurityplanet.com/networks/types-of-ddos-attacks/

https://www.fortinet.com/resources/cyberglossary/ddos-attack

https://www.enterprisenetworkingplanet.com/security/ddos-attack-mitigation/

https://www.cisco.com/c/en/us/products/collateral/security/secure-ddos-protection/adapt-prot-most-adv-ddos-threats-so.html

دیدگاهتان را بنویسید