احتمالا عبارت «خانه هوشمند» را شنیدهاید. اگر کمی درباره فناوری پشت این هوشمندی کنجکاو باشید، به عبارت IoT یا Internet of Things برمیخورید. یکی از جدیدترین فناوریهای مبتنی بر شبکه، اینترنت اشیا (IoT) است. اینترنت اشیا بهسرعت در حال تغییر شکل زیرساختهای دیجیتال و زندگی روزمره ما است. دستگاههای هوشمندی مانند ساعتها، دوربینهای امنیتی، لوازم خانگی و سنسورهای صنعتی به شبکهها متصل میشوند و با هم تبادل داده میکنند. اما با افزایش تعداد این دستگاهها و پیچیدگی آنها، امنیت شبکهها با چالشهای جدیدی مواجه شده است. به همین خاطر بررسی تاثیر اینترنت اشیا (IoT) بر امنیت شبکه اهمیت زیادی پیدا میکند.

در این مقاله از بلاگ آسا میخواهیم ابتدا با تعریف کلی این مفهوم آشنا شویم و سپس چالشهای امنیتی ناشی از IoT را بررسی و به راهکارهای آن بپردازیم. با ما همراه باشید.

اینترنت اشیا (IoT) چیست؟

اینترنت اشیا به شبکهای از دستگاههای فیزیکی متصل به هم اشاره دارد که از طریق اینترنت با یکدیگر ارتباط برقرار میکنند و دادهها را به اشتراک میگذارند. این دستگاهها شامل هر چیزی از لوازم خانگی هوشمند و خودروها تا ماشینآلات صنعتی و دستگاههای پزشکی هستند. آنها با حسگرها و فناوریهای ارتباطی مجهز شدهاند تا دادههای محیطی را جمعآوری کنند و به سرورها و سیستمهای مرکزی ارسال کنند.

هرچند که IoT امکاناتی را در راستای افزایش رفاه و سهولت زندگی ایجاد کرده است، اما تهدیدات امنیتی مختلفی را هم به همراه دارد. با گسترش این تکنولوژی، امنیت شبکه و حفاظت از دادههای حساس موجود در شبکه اهمیت بیشتری پیدا کرده است.

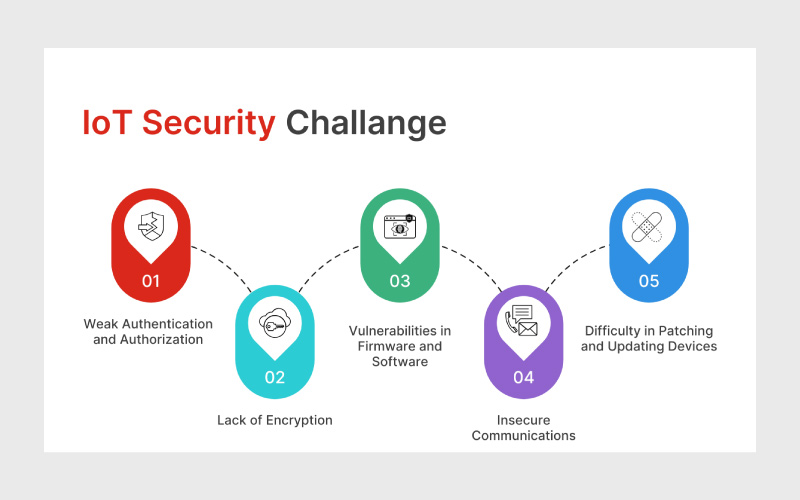

چالشهای امنیتی شبکه در IoT

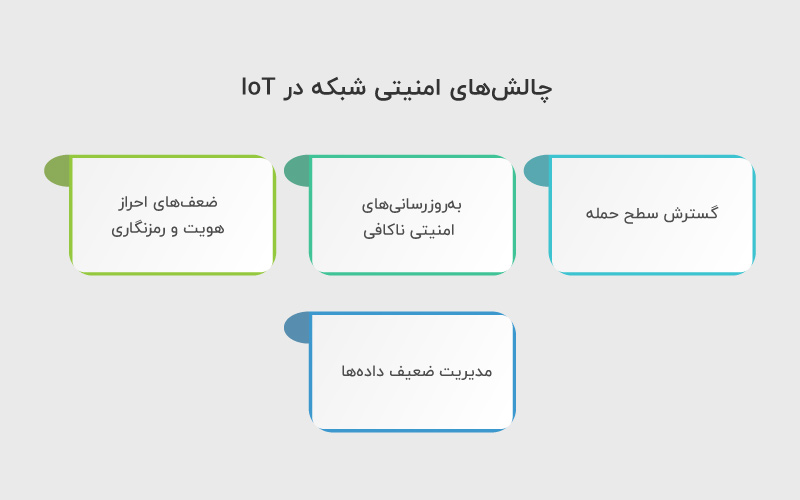

اتصال گسترده دستگاهها و حجم بالای دادههای جمعآوری شده توسط IoT، تهدیدات امنیتی جدیدی را ایجاد کرده است. چالشهای اصلی امنیتی در اینترنت اشیا شامل موارد زیر است:

۱. گسترش سطح حمله

هر دستگاهی که به شبکه متصل میشود، بهعنوان یک نقطه ورود احتمالی برای حملات سایبری محسوب میشود. با افزایش تعداد دستگاهها، سطح حمله نیز به طرز چشمگیری گسترش مییابد. هکرها میتوانند از نقاط ضعف موجود در این دستگاهها استفاده کنند و به شبکههای حساس نفوذ کنند.

۲. بهروزرسانیهای امنیتی ناکافی

بسیاری از دستگاههای IoT بهدلیل محدودیتهای سختافزاری یا نرمافزاری قابلیت دریافت بهروزرسانیهای امنیتی منظم را ندارند. این باعث میشود که آسیبپذیریهای شناختهشده در طول زمان بدون برطرف شدن باقی بمانند و دستگاهها را در معرض حملات قرار دهند.

۳. ضعفهای احراز هویت و رمزنگاری

برخی از دستگاههای IoT از پروتکلهای احراز هویت و رمزنگاری ضعیف استفاده میکنند. این ضعفها به مهاجمان امکان میدهد که به راحتی ارتباطات را شنود کنند یا به دادههای حساس دسترسی پیدا کنند. ضعفهای احراز هویت بهویژه در دستگاههای ارزانتر و عمومیتر بیشتر مشاهده میشود.

۴. مدیریت ضعیف دادهها

دستگاههای IoT بهطور مداوم دادههای حساسی را جمعآوری میکنند که میتواند شامل اطلاعات شخصی یا دادههای صنعتی حساس باشد. در صورتی که این دادهها بهطور مناسب محافظت نشوند، ممکن است در معرض سرقت یا افشای ناخواسته قرار بگیرند.

انواع تهدیدات امنیتی اینترنت اشیا

اتصال گسترده دستگاههای اینترنت اشیا تهدیدات مختلفی را ایجاد میکند که به شکلهای مختلفی از حملات شبکهای منجر میشود. در ادامه به انواع رایج تهدیدات امنیتی مرتبط با IoT اشاره میکنیم:

حملات انکار سرویس (DoS)

در این نوع حملات، مهاجم با ارسال حجم عظیمی از درخواستها به دستگاه یا شبکههای IoT سعی میکند دسترسی به سرویسها را مسدود کند. این حملات میتوانند باعث از کار افتادن سیستمهای حیاتی شوند.

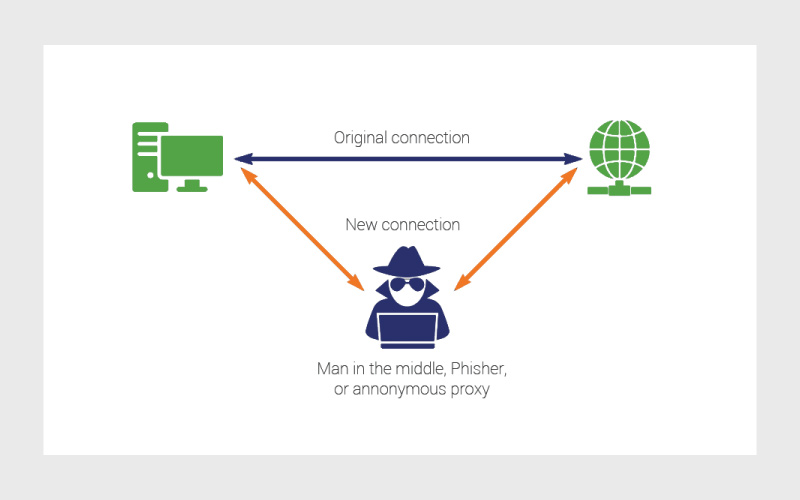

حملات مرد میانی (MitM)

در این حمله، مهاجم از طریق گوش دادن به تبادل دادههای بین دستگاههای IoT و سرورهای مرکزی، به اطلاعات حساس دسترسی پیدا میکند یا آنها را تغییر میدهد. این نوع حملات معمولا بهدلیل استفاده از پروتکلهای ضعیف رمزنگاری یا ضعف در احراز هویت رخ میدهد.

حملات Firmware و بهروزرسانیهای جعلی

بسیاری از دستگاههای IoT از طریق بهروزرسانیهای نرمافزاری بهبود مییابند. اما مهاجمان میتوانند از طریق حملات Firmware، بهروزرسانیهای جعلی را روی دستگاهها نصب کنند و دسترسی به دادهها یا کنترل کامل دستگاه را بهدست آورند. این حملات بهخصوص در دستگاههایی که بهروزرسانیهای ایمنی را از منابع معتبر دریافت نمیکنند، رایج است.

حملات فیزیکی

برخی از دستگاههای IoT بهدلیل موقعیت فیزیکی خود ممکن است در دسترس مهاجمان قرار گیرند. در این صورت، مهاجم میتواند بهطور مستقیم به دستگاه دسترسی پیدا کند و دادههای آن را استخراج کند یا سختافزار دستگاه را تغییر دهد.

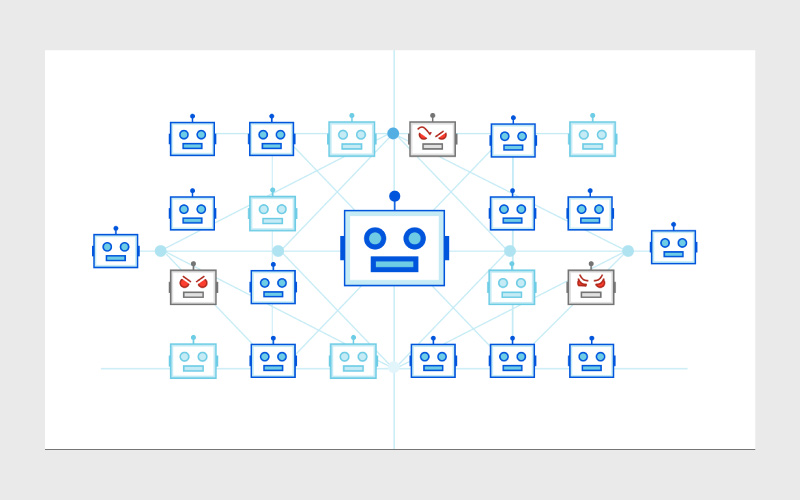

مثالی واقعی از حمله به IoT

یکی از حملات معروف به دستگاههای IoT، حمله باتنت Mirai است که در سال ۲۰۱۶ رخ داد. در این حمله، هزاران دستگاه IoT با استفاده از کلمات عبور پیشفرض هک شدند و برای اجرای یک حمله گسترده از نوع DoS (Denial of Service) استفاده شدند. این حمله باعث قطع شدن اینترنت در بخشهای زیادی از ایالات متحده شد و نشان داد که چقدر دستگاههای IoT پتانسیل هک دارند و میتوانند بهعنوان ابزار حمله استفاده شوند.

روشهای مقابله با تهدیدات شبکه در اینترنت اشیا

برای مقابله با تهدیدات امنیتی جدیدی که IoT ایجاد میکند، چندین راهحل مختلف وجود دارد که در این بخش به آنها اشاره میکنیم. این راهحلها از مدلهای مختلف رمزنگاری تا استفاده از بلاکچین برای افزایش امنیت شبکه را شامل میشوند.

۱. رمزنگاری قوی

برای محافظت از دادههایی که میان دستگاههای IoT و سرورها منتقل میشوند، استفاده از پروتکلهای رمزنگاری پیشرفته ضروری است. رمزنگاری میتواند اطمینان حاصل کند که دادهها در طول انتقال به سرقت نمیروند یا تغییر نمیکنند.

۲. احراز هویت قوی

استفاده از روشهای احراز هویت چند مرحلهای میتواند کمک کند که تنها افراد مجاز به دستگاهها و دادهها دسترسی داشته باشند. همچنین، استفاده از رمزهای عبور قوی و منحصربهفرد برای هر دستگاه یکی از اقدامات اولیه برای افزایش امنیت است.

۳. بهروزرسانیهای منظم

تولیدکنندگان دستگاههای IoT باید اطمینان حاصل کنند که دستگاههایشان میتوانند بهروزرسانیهای امنیتی دریافت کنند. این بهروزرسانیها برای رفع آسیبپذیریهای جدید ضروری هستند. کاربران نیز باید بهروزرسانیهای منتشر شده را به موقع نصب کنند.

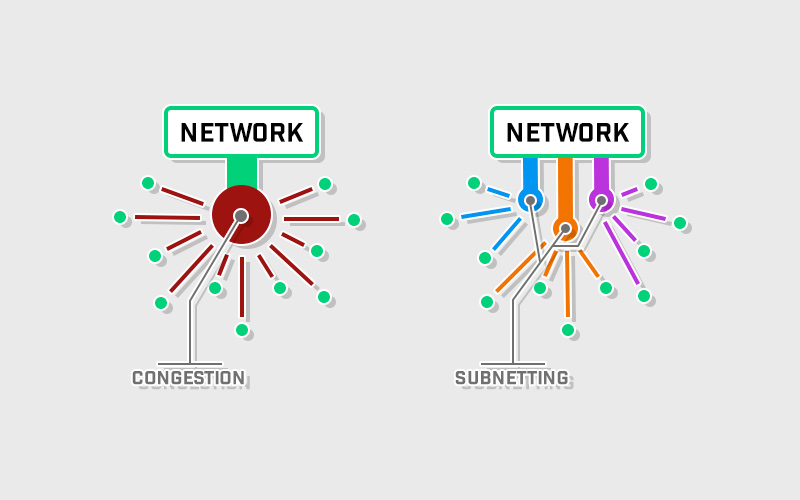

۴. تقسیمبندی شبکه

تقسیمبندی شبکه به این معناست که دستگاههای IoT در یک بخش جدا از سایر دستگاههای شبکه قرار گیرند. این اقدام باعث میشود که در صورت بروز حمله به یک دستگاه، آسیب به بقیه شبکه گسترش نیابد.

۵. یادگیری ماشین و هوش مصنوعی

استفاده از الگوریتمهای یادگیری ماشین و هوش مصنوعی برای شناسایی و پیشبینی حملات به دستگاههای IoT در حال افزایش است. این فناوریها با تحلیل الگوهای ترافیک شبکه میتوانند فعالیتهای مشکوک را شناسایی و اقدامات پیشگیرانه اتخاذ کنند.

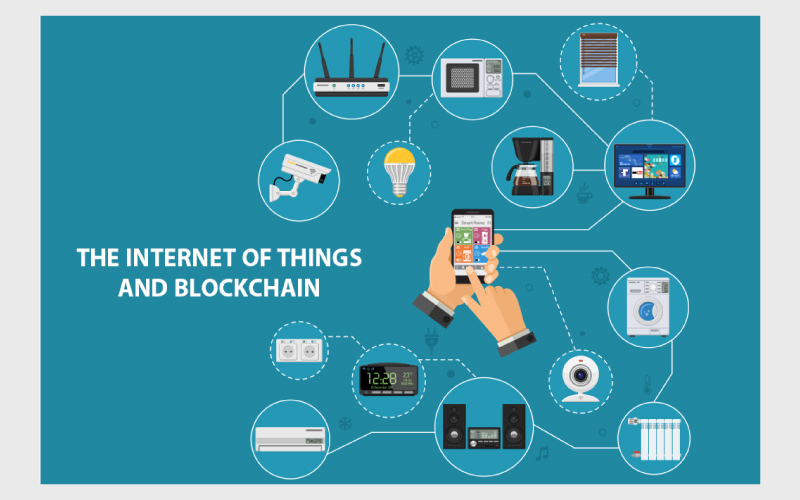

۶. شبکههای بلاکچین

بلاکچین بهعنوان یک فناوری غیرمتمرکز برای مدیریت امنیت در شبکههای IoT مطرح شده است. از طریق استفاده از شبکههای بلاکچین، دستگاهها میتوانند به شکلی ایمن و بدون نیاز به یک مرکز کنترلی با یکدیگر ارتباط برقرار کنند.

آینده امنیت اینترنت اشیا

اینترنت اشیا با گسترش روزافزون خود زندگی مدرن و شبکههای اطلاعاتی را بهطور کامل تغییر داده است، اما در عین حال چالشهای جدیدی هم برای امنیت شبکهها به وجود آورده است که اهمیت امنیت سایبری در حوزههای مختلف را دوچندان میکند. در چنین شرایطی، توسعه ابزارها و فناوریهای امنیتی جدید برای مقابله با تهدیدات پیچیدهای که بهطور مداوم در حال تکامل هستند، حیاتی است.

راهکارهای امنیتی مانند رمزنگاری، احراز هویت و استفاده از فناوریهای جدید مانند بلاکچین و هوش مصنوعی، تنها بخشی از راهکارهایی هستند که میتوانند به حفاظت از زیرساختهای شبکه و امنیت سایبری کمک کنند. در کنار این روشها، قانونگذاریهای جدید و استانداردهای بینالمللی هم میتوانند نقش کلیدی در بهبود امنیت IoT ایفا کنند. در حالت کلی، با توجه به روند رو به رشد و البته همهگیر استفاده از تکنولوژی اینترنت اشیا، باید به دنبال پیادهسازی روشهای مختلف امنیتی در این حوزه باشیم.

سوالات متداول

۱. اینترنت اشیا (IoT) چیست و چه کاربردهایی دارد؟

۲. چالشهای امنیتی اصلی اینترنت اشیا چیست؟

۳. چگونه امنیت دستگاههای IoT را تضمین کنیم؟

منابع

دیدگاهتان را بنویسید