بدافزار (Malware) یا همان نرمافزار مخرب، ترجمه عبارت Malicious Software است و به هر نوع نرمافزار یا کد کامپیوتری گفته میشود که با هدف آسیب رساندن به سیستمهای کامپیوتری یا کاربران آنها طراحی شده باشد. این نرمافزارهای آسیبزننده معمولا توسط مجرمان سایبری (هکرها) و با اهداف مختلفی توسعه داده میشوند. در این مقاله از ویستا سامانه آسا قصد داریم، موضوع بدافزار (Malware) چیست را بررسی کنیم و انواع بدافزار، راههای نفوذ بدافزارها و نحوه جلوگیری از آنها صحبت کنیم. با ما همراه باشید.

بدافزار چه کارهایی انجام میدهد؟ هدف هکرها از استفاده از بدافزارها چیست؟

یک نرمافزار مخرب میتواند شبکهها و دستگاهها را آلوده کند و به گونهای طراحی شده است که به این دستگاهها، شبکهها و کاربران آنها آسیب برساند. این آسیب بسته به نوع بدافزار و هدف آن ممکن است به شکلهای مختلفی ظاهر شود. در برخی موارد، تاثیر بدافزار به نسبت کم و بیضرر است، اما در مواردی هم میتواند فاجعهبار باشد. اما بدافزارها دقیقا چه کار میکنند و با چه اهدافی مورد استفاده قرار میگیرند؟

استخراج دادهها

استخراج دادهها (Data exfiltration) یک هدف رایج در بدافزارها است. در طی این فرآیند، پس از آلوده شدن سیستم با بدافزار، مهاجمان میتوانند اطلاعات حساس ذخیره شده روی سیستم مانند ایمیلها، گذرواژهها، عکسها و فیلمها، اطلاعات مالی و دادههای مربوط به ورود به سیستم را سرقت کنند. استخراج دادهها میتواند منجر به خسارات مالی یا ضربه به اعتبار افراد و سازمانها شود.

بیشتر بخوانید: داده کاوی چیست؟ بازار کار دیتا ماینینگ Data Mining در ایران

اختلال در خدمات

یک نرمافزار مخرب میتواند به روشهای مختلف خدمات را مختل کند. به عنوان مثال، میتواند کامپیوترها را قفل کرده و غیرقابل استفاده کند یا با اجرای یک حمله باجافزاری، شروع به باجگیری و اخاذی کند. همچنین بدافزار میتواند زیرساختهای حیاتی مانند شبکههای برق، تاسیسات بهداشتی یا سیستمهای حملونقل را هدف قرار داده و باعث اختلال در خدمات شود.

جاسوسی دادهها

نوعی از بدافزار به نام جاسوسافزار (Spyware)، دادههای کاربران را جاسوسی میکند. به طور معمول، هکرها از کیلاگرها (Keyloggers) برای ضبط کلیکهای کاربر، دسترسی به وبکمها و میکروفونها و گرفتن عکس از صفحه نمایش استفاده میکنند.

سرقت هویت

بدافزار میتواند برای سرقت دادههای شخصی استفاده شود که میتواند برای جعل هویت قربانیان، اقدام به کلاهبرداری یا دسترسی به منابع بیشتر مورد استفاده قرار بگیرد. بر اساس دیتای منتشر شده در IBM X-Force Threat Intelligence Index 2024، حملات سایبری با استفاده از هویتهای سرقت شده در سال ۲۰۲۳ نسبت به سال قبل ۷۱درصد افزایش پیدا کرده است.

سرقت منابع

Malware میتواند از منابع سرقت شده سیستم برای ارسال ایمیلهای هرزنامه، بهرهبرداری از شبکههای باتنت و اجرای نرمافزارهای استخراج رمزارز (که به عنوان کریپتوجکینگ شناخته میشود) استفاده کند.

آسیب به سیستم

برخی از انواع بدافزارها، مانند کرمهای کامپیوتری، میتوانند با خراب کردن فایلهای سیستم، حذف دادهها یا تغییر تنظیمات سیستم، به دستگاهها آسیب برسانند. این آسیب میتواند منجر به یک سیستم ناپایدار یا غیرقابل استفاده شود.

به طور کلی همه انواع بدافزارها به منظور بهرهبرداری از دستگاهها به ضرر کاربران و به نفع هکرها طراحی شدهاند.

انواع malware یا بد افزار

متأسفانه، بدافزارهای زیادی وجود دارند. با این حال آشنایی با انواع مختلف بدافزارها یکی از راههایی است که به ما کمک میکند به طور موثری از دادهها و دستگاههای خود مراقبت کنیم. در ادامه ۷ مورد از متداولترین بدافزارهای موجود را معرفی میکنیم.

۱- ویروس (Virus)

ویروسها نوعی بدافزار هستند. یک ویروس به فایلها یا اسنادی متصل میشود که دارای ماکروها برای اجرای کد خود هستند و از یک میزبان به میزبان دیگر سرایت میکنند. بعد از دانلود، ویروس تا زمانی که فایل باز و استفاده نشود غیر فعال باقی میماند. این نوع از بدافزارها طراحی شدهاند تا عملکرد سیستم را مختل کنند و میتوانند مشکلات عملیاتی جدی و از دست دادن دادهها (Data Loss) را ایجاد کنند.

۲- کرمها (Worms)

کرمها نوعی Malware هستند که به سرعت تکثیر شده و به تمام دستگاههای موجود در شبکه گسترش پیدا میکنند. برخلاف ویروسها، کرمها برای انتشار نیاز به برنامههای میزبان ندارند. کرمها از طریق فایلهای دانلود شده یا اتصالهای شبکهای، دستگاه را آلوده کرده و با نرخ نمایی تکثیر و گسترده میشوند. مانند ویروسها، کرمها میتوانند عملکرد دستگاه را به شدت مختل کرده و منجر به از دست رفتن دادهها (Data Loss) شوند.

۳- ویروس تروجان (Trojan Virus)

ویروسهای تروجان به عنوان برنامههای نرمافزاری مفید ظاهر میشوند، اما پس از دانلود، میتوانند به دادههای حساس دسترسی پیدا کنند و آنها را تغییر، مسدود یا حذف کنند. این شرایط میتواند برای عملکرد دستگاه بسیار مضر باشد. برخلاف ویروسها و کرمهای معمولی، ویروسهای تروجان نمیتوانند به خودی خود تکثیر شوند.

۴- جاسوسافزار (Spyware)

جاسوسافزار نوعی نرمافزار مخرب است که به صورت مخفیانه بر روی کامپیوتر اجرا میشود و به کاربر راه دور (هکر) گزارش میدهد. جاسوسافزار به جای مختل کردن عملکرد دستگاه، اطلاعات حساس را هدف قرار میدهد و میتواند به مهاجمان یا هکرها امکان دسترسی از راه دور بدهد. جاسوسافزارها اغلب برای سرقت اطلاعات مالی یا شخصی استفاده میشوند. یک نوع خاص از جاسوسافزار، کیلاگر است که ضربات کلید صفحه کلید کاربر را برای فاش کردن گذرواژهها و اطلاعات شخصی ضبط میکند.

۵- نرمافزارهای تبلیغاتی

نرمافزارهای تبلیغاتی برای جمعآوری دادههای استفادهی کامپیوتر شما و ارائه تبلیغات مناسب به شما استفاده میشوند. اگرچه نرمافزارهای تبلیغاتی همیشه خطرناک نیستند، در برخی موارد میتوانند مشکلاتی برای سیستم شما ایجاد کنند. این نرمافزارها میتوانند مرورگر شما را به سایتهای ناامن هدایت کنند و حتی میتوانند شامل تروجانها و جاسوسافزارها باشند. همچنین، حجم زیاد نرمافزارهای تبلیغاتی میتواند سیستم شما را به طور قابل ملاحظهای کُند کند.

۶- باجافزار (Ransomware)

باجافزار نوعی بدافزار است که به اطلاعات حساس درون سیستم دسترسی پیدا میکند، آنها را رمزگذاری میکند تا کاربر نتواند به آنها دسترسی پیدا کند و سپس برای آزادسازی دادهها درخواست پرداخت مالی میکند. باجافزارها معمولا بخشی از یک کلاهبرداری فیشینگ هستند. با کلیک بر روی یک لینک جعلی، کاربر باجافزار را دانلود میکند. مهاجم اطلاعات خاصی را رمزگذاری میکند که تنها با رمزی که مهاجم میداند قابل بازگشایی است. زمانی که مهاجم یا هکر پرداخت را دریافت کرد، دادهها را باز میکند.

۷- کریپتوجکرها (Cryptojacker)

کریپتوجکرها بدافزارهایی هستند که کنترل یک دستگاه را به دست گرفته و از آن برای استخراج رمزارز بدون اطلاع صاحب دستگاه استفاده میکنند. این نوع بدافزارها معمولا باعث کندی عملکرد سیستم و خرابیهای مکرر میشوند.

بدافزارها از چه راههایی به سیستمهای کاربران نفوذ میکند؟

بدافزارها میتوانند از طریق روشهای مختلفی به سیستمهای کامپیوتری نفوذ کنند. در اینجا به برخی از رایجترین روشهای نفوذ اشاره میکنیم:

حملات فیشینگ (Phishing Attacks)

حملات فیشینگ معمولا از طریق ایمیلها یا پیامکهای جعلی انجام میشوند که کاربران را ترغیب به کلیک بر روی لینکهای مخرب یا دانلود فایلهای آلوده میکنند. این پیامها اغلب به گونهای طراحی شدهاند که به نظر میرسد از منابع معتبر مانند بانکها یا شرکتهای شناختهشده ارسال شدهاند.

آسیبپذیریهای سیستمی (System Vulnerabilities)

بدافزارها میتوانند از آسیبپذیریهای موجود در نرمافزارها، دستگاهها و شبکهها برای نفوذ به سیستمها استفاده کنند. بهروزرسانی نکردن نرمافزارها و سیستمعاملها میتواند راه را برای این نوع حملات باز کند.

رسانههای قابل حمل (Portable Media)

هکرها ممکن است از دستگاههای قابل حمل مانند USBها برای انتقال بدافزارها استفاده کنند. آنها ممکن است USBهای آلوده را در مکانهای عمومی قرار دهند تا کاربران کنجکاو آنها را به سیستم خود متصل کرده و بدافزارها را ناخواسته اجرا کنند.

دانلودهای فایلهای مخرب

بسیاری از بدافزارها به صورت نرمافزارهای جعلی یا کپیهای رایگان فیلمها و موسیقیها ظاهر میشوند. این بدافزارها میتوانند در شبکههای تورنت یا حتی بازارهای رسمی نرمافزارها مخفی شده باشند.

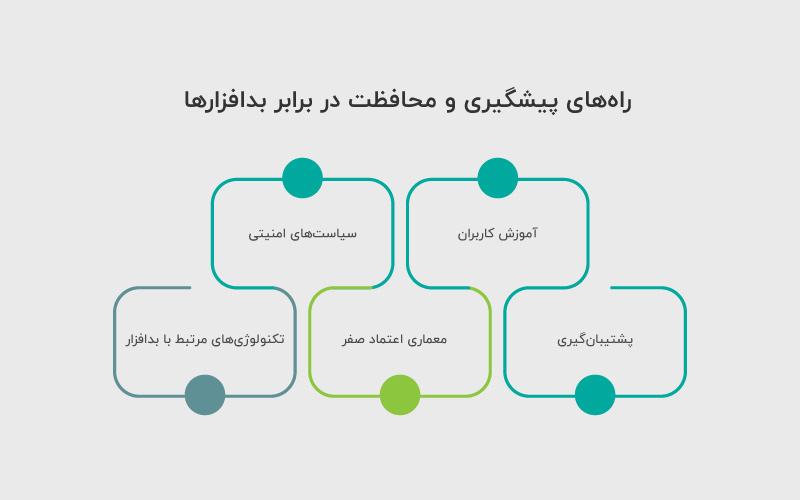

راههای پیشگیری و محافظت در برابر بدافزار

پیشگیری از بدافزارها نیازمند اقدامات متعدد و پیوستهای است که شامل آموزش کاربران، اجرای سیاستهای امنیتی، و استفاده از ابزارهای پیشرفته امنیتی میشود. اما هر کدام از این موارد چه معنیای دارد؟

آموزش کاربران

آموزش کاربران در شناخت حملات فیشینگ، وبسایتهای مخرب و نرمافزارهای جعلی میتواند به کاهش احتمال دانلود بدافزار کمک کند. همچنین، آموزش کاربران درباره اقدامات لازم در صورت مشکوک شدن به بدافزار میتواند نقش مهمی در مقابله با این تهدیدات داشته باشد.

سیاستهای امنیتی

اجرای سیاستهای امنیتی مانند استفاده از گذرواژههای قوی، احراز هویت دو مرحلهای و استفاده از VPN برای دسترسی به اطلاعات حساس میتواند به کاهش خطر نفوذ بدافزارها کمک کند. همچنین، تعیین زمانبندی منظم برای بهروزرسانی و پچ نرمافزارها و دستگاهها میتواند آسیبپذیریها را به حداقل برساند.

پشتیبانگیری

حفظ پشتیبانهای بهروز از دادههای حساس و تصاویر سیستمها، ترجیحا روی دستگاههایی که از شبکه جدا شدهاند، میتواند بازیابی از حملات بدافزارها را تسهیل کند.

معماری اعتماد صفر (Zero Trust Network Architecture)

معماری اعتماد صفر، یک رویکرد به امنیت شبکه است که فرض میکند همواره شبکه در معرض تهدیدهای داخلی و خارجی قرار دارد. این رویکرد شامل اصولی مانند اعطا کمترین امتیاز دسترسی و تقسیمبندی شبکه است که به جلوگیری از گسترش بدافزارها کمک میکند.

تکنولوژیهای مرتبط با بدافزار

تیمهای امنیت سایبری میتوانند از ابزارها و تکنولوژیهای مختلفی برای اتوماسیون بخشی از فرآیند شناسایی، پیشگیری و حذف بدافزارها استفاده کنند. برخی از ابزارهای رایج عبارتند از:

نرمافزارهای آنتیویروس

این نرمافزارها سیستمها را برای شناسایی علائم عفونت اسکن میکنند و علاوه بر هشدار به کاربران، میتوانند بدافزارها را به طور خودکار قرنطینه و حذف کنند.

فایروالها

فایروالها میتوانند برخی از ترافیکهای مخرب را در مرحلهی ورود به شبکه مسدود کنند و اگر بدافزار وارد شبکه شد، ارتباطات خروجی با هکرها را مختل کنند.

سیستمهای مدیریت اطلاعات و رویدادهای امنیتی (SIEM)

این سیستمها اطلاعات را از ابزارهای امنیتی داخلی جمعآوری و در یک لاگ مرکزی تجمیع میکنند و آنومالیها را تشخیص میدهند.

پلتفرمهای تشخیص و پاسخ به تهدیدات (EDR)

این پلتفرمها دستگاههایی مانند گوشیهای هوشمند، لپتاپها و سرورها را برای شناسایی فعالیتهای مشکوک نظارت کرده و میتوانند به طور خودکار به بدافزارها پاسخ دهند.

نتیجهگیری

بدافزارها تهدیدی جدی برای امنیت سیستمهای کامپیوتری و اطلاعات شخصی و سازمانی هستند. شناخت انواع مختلف بدافزارها، روشهای نفوذ آنها و راههای پیشگیری از این تهدیدات میتواند به کاربران و سازمانها کمک کند تا از سیستمها و دادههای خود بهتر محافظت کنند. آموزش کاربران، اجرای سیاستهای امنیتی و استفاده از ابزارهای پیشرفته امنیتی از جمله اقداماتی هستند که میتوانند به کاهش خطر بدافزارها کمک کنند.

منابع:

دیدگاهتان را بنویسید